Киберпреступники, контролирующие Kimwolf — деструктивный ботнет, заразивший более 2 миллионов устройств, — недавно опубликовали скриншот, указывающий на то, что они взломали панель управления Badbox 2.0, масштабного китайского ботнета, работающего на вредоносном программном обеспечении, предустановленном на многих Android TV-приставках. И ФБР, и Google заявляют, что разыскивают людей, стоящих за Badbox 2.0, и благодаря хвастовству ботмастеров Kimwolf у нас теперь может быть гораздо более ясное представление об этом.

Kimwolf использует уникальные и крайне инвазивные методы для распространения вредоносного ПО — большинство зараженных Kimwolf систем представляют собой неофициальные Android TV-приставки, которые обычно продаются как способ просмотра неограниченного количества (пиратских) фильмов и сериалов за разовую плату.

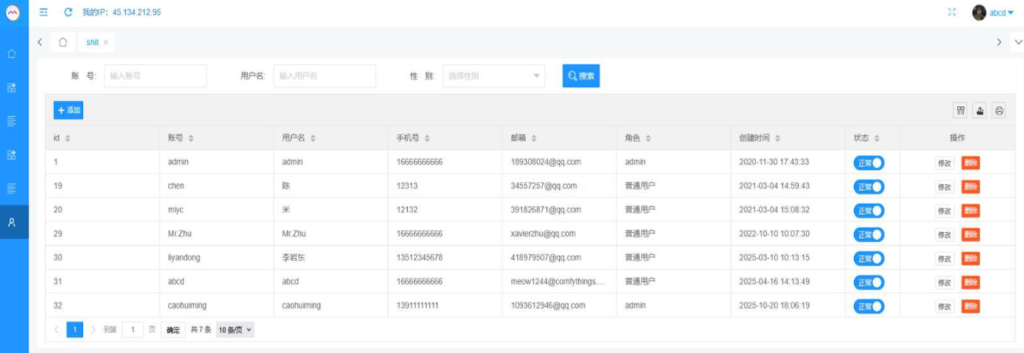

Нынешние администраторы Kimwolf используют псевдонимы «Дорт» и «Сноу». Ранее в этом месяце близкий бывший соратник Дорта и Сноу поделился скриншотом, который, по его словам, сделали ботмастеры Kimwolf, войдя в панель управления ботнетом Badbox 2.0.

На скриншоте, часть которого показана ниже, изображены семь авторизованных пользователей панели управления, включая одного, который не совсем соответствует остальным: учетная запись «ABC » (та, которая авторизована и указана в правом верхнем углу скриншота) принадлежит Дорту, который каким-то образом сумел добавить свой адрес электронной почты в качестве действительного пользователя ботнета Badbox 2.0.

У Badbox богатая история, которая началась задолго до появления Kimwolf в октябре 2025 года. В июле 2025 года Google подала иск от имени «Джона Доу» (PDF) против 25 неустановленных ответчиков, обвиняемых в управлении Badbox 2.0, который Google описала как ботнет из более чем десяти миллионов несанкционированных устройств Android для потоковой передачи данных, занимающихся мошенничеством с рекламой. Google заявила, что Badbox 2.0, помимо компрометации различных типов устройств до покупки, также может заражать устройства, требуя загрузки вредоносных приложений из неофициальных магазинов приложений.

Иск Google последовал за предупреждением Федерального бюро расследований (ФБР) от июня 2025 года, в котором говорилось, что киберпреступники получают несанкционированный доступ к домашним сетям, либо настраивая устройства с помощью вредоносного ПО до покупки пользователем, либо заражая устройство во время загрузки необходимых приложений, содержащих бэкдоры — обычно в процессе настройки.

ФБР заявило, что Badbox 2.0 был обнаружен после того, как оригинальная кампания Badbox была пресечена в 2024 году. Оригинальная кампания Badbox была выявлена в 2023 году и в основном состояла из устройств на базе операционной системы Android (ТВ-приставок), которые были скомпрометированы вредоносным ПО типа «бэкдор» до покупки.

Изначально KrebsOnSecurity скептически отнесся к утверждению о том, что ботмастеры Kimwolf взломали ботнет Badbox 2.0. Однако всё изменилось, когда начали изучать историю адресов электронной почты qq.com, показанных на скриншоте выше.

CATHEAD

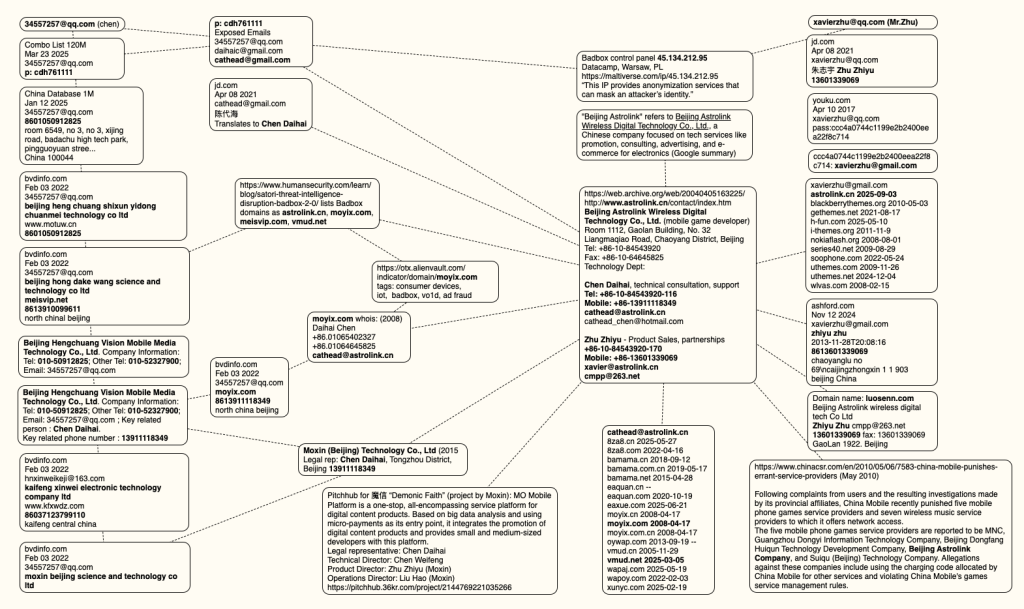

Поиск в интернете по адресу 34557257@qq.com (на скриншоте выше он обозначен как пользователь «Chen») показывает, что он указан в качестве контактного лица для ряда китайских технологических компаний, в том числе:

– Beijing Hong Dake Wang Science & Technology Co Ltd.

– Beijing Hengchuang Vision Mobile Media Technology Co. Ltd.

– Moxin Beijing Science and Technology Co. Ltd.

Веб-сайт компании Beijing Hong Dake Wang Science — asmeisvip[.]net, домен, который в отчете HUMAN Security от марта 2025 года был отмечен как один из нескольких десятков сайтов, связанных с распространением и управлением ботнетом Badbox 2.0. То же самое относится к moyix[.]com, домену, связанному с компанией Beijing Hengchuang Vision Mobile.

Поиск в сервисе отслеживания утечек данных Constella Intelligence показывает, что адрес 34557257@qq.com в какой-то момент использовал пароль «cdh76111». Анализ этого пароля в Constella показывает, что он, как известно, использовался только двумя другими почтовыми аккаунтами: daihaic@gmail.com и cathead@gmail.com .

Constella обнаружила, что в 2021 году пользователь cathead@gmail.com зарегистрировал аккаунт на jd.com (крупнейшем китайском онлайн-ритейлере) под именем «陈代海», что переводится как «Чэнь Дайхай». Согласно DomainTools.com, имя Чэнь Дайхай присутствует в первоначальных регистрационных записях (2008 г.) для moyix[.]com, наряду с адресом электронной почты cathead@astrolink[.]cn .

Кстати, astrolink[.]cn также входит в число доменов Badbox 2.0, выявленных в отчете HUMAN Security за 2025 год . DomainTools обнаружил, что cathead@astrolink[.]cn использовался для регистрации более десятка доменов, включая vmud[.]net , еще один домен Badbox 2.0, отмеченный HUMAN Security.

XAVIER

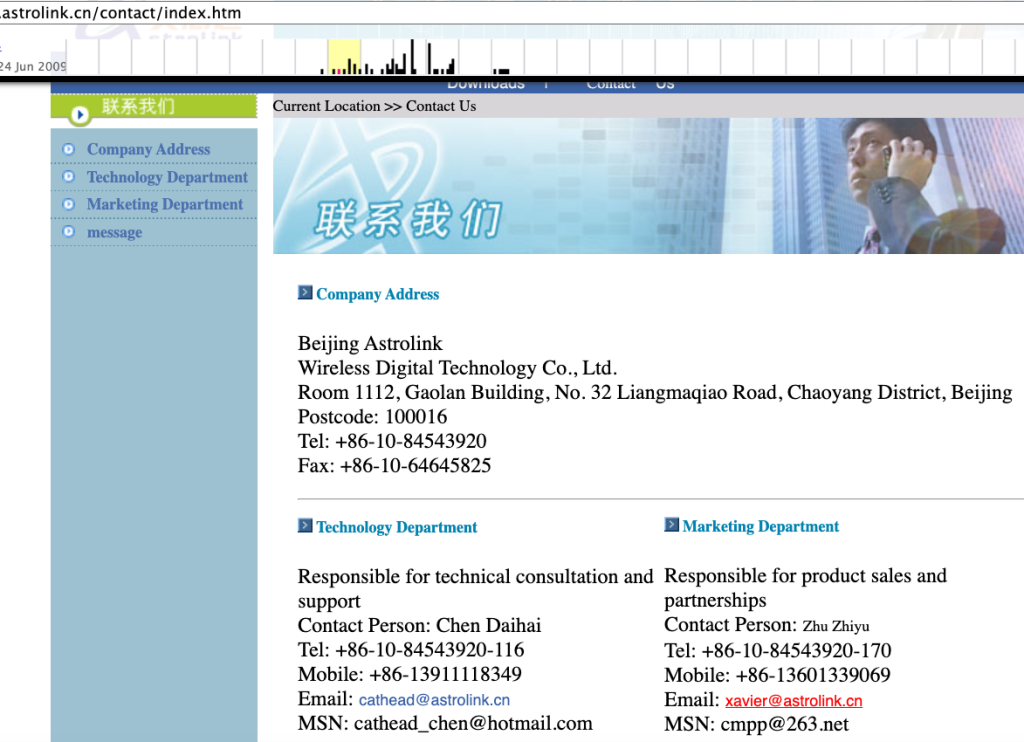

Сохранившаяся на archive.org кэшированная копия сайта astrolink[.]cn показывает, что веб-сайт принадлежит компании по разработке мобильных приложений, полное название которой — Beijing Astrolink Wireless Digital Technology Co. Ltd. На архивном сайте есть страница «Контакты», где указан Чэнь Дайхай как сотрудник технологического отдела компании. Другой человек, указанный на этой странице контактов, — Чжу Чжиюй , и его адрес электронной почты указан как xavier@astrolink[.]cn.

Внимательные читатели заметят, что пользователь Mr.Zhu в панели Badbox 2.0 использовал адрес электронной почты xavierzhu@qq.com . Поиск по этому адресу в Constella показывает учетную запись jd.com, зарегистрированную на имя Zhu Zhiyu. Довольно уникальный пароль, используемый этой учетной записью, совпадает с паролем, используемым адресом xavierzhu@gmail.com, который, как выяснила DomainTools, был первоначальным регистратором astrolink[.]cn.

АДМИНИСТРАТОР

Первая учетная запись, указанная в панели Badbox 2.0 — «admin», зарегистрированная в ноябре 2020 года — использовала адрес электронной почты 189308024@qq.com . DomainTools показывает, что этот адрес электронной почты найден в регистрационных записях 2022 года для домена guilincloud[.]cn, который включает имя регистранта «Huang Guilin».

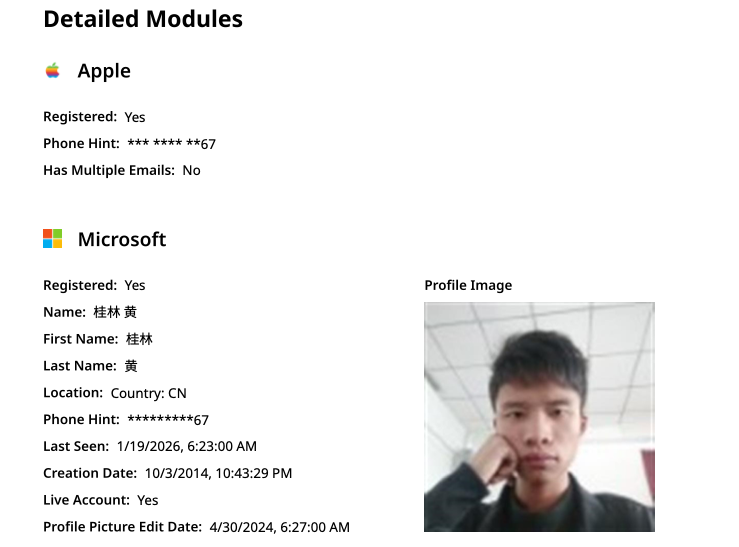

Constella обнаружила, что адрес 189308024@qq.com связан с китайским телефонным номером 18681627767. Платформа разведки на основе открытых источников osint.industries сообщает, что этот номер телефона связан с профилем Microsoft, созданным в 2014 году под именем Guilin Huang (桂林 黄) . Платформа киберразведки Spycloud утверждает, что этот номер телефона использовался в 2017 году для создания учетной записи в китайской социальной сети Weibo под именем пользователя «h_guilin».

Остальные три пользователя и соответствующие им адреса электронной почты qq.com были связаны с лицами в Китае. Однако ни один из них (как и г-н Huang) не имел очевидной связи с организациями, созданными и управляемыми Чэнь Дайхаем и Чжу Чжиюй, — или с какими-либо корпоративными структурами в целом. Кроме того, ни один из этих лиц не ответил на запросы о комментариях.

Приведенная ниже интеллект-карта включает в себя ключевые точки поиска по адресам электронной почты, названиям компаний и номерам телефонов, которые указывают на связь между Чен Дайхаем, Чжу Чжиюй и Badbox 2.0.

НЕСАНКЦИОНИРОВАННЫЙ ДОСТУП

Идея о том, что ботмастеры Kimwolf могли получить прямой доступ к ботнету Badbox 2.0, сама по себе очень важна, но для объяснения причин этого необходимо некоторое представление о том, как Kimwolf распространяется на новые устройства. Ботмастеры выяснили, что могут обманом заставить резидентные прокси-сервисы передавать вредоносные команды на уязвимые устройства за брандмауэром в локальной сети ничего не подозревающего пользователя.

Уязвимые системы, которые ищет Kimwolf, — это в основном устройства IoT, такие как несанкционированные Android TV-приставки и цифровые фоторамки, не имеющие встроенных средств защиты или аутентификации. Проще говоря, если вы можете взаимодействовать с этими устройствами, вы можете скомпрометировать их одной командой.

У ботмастеров Kimwolf есть козырь в рукаве: секретный доступ к панели управления ботнетом Badbox 2.0.

«Дорт получил несанкционированный доступ и поэтому обычные прокси-провайдеры исправили это. Но Badbox сам по себе не продает прокси, поэтому ничего не исправлено. И пока у Дорта есть доступ к Badbox, они смогут загружать вредоносное ПО Kimwolf непосредственно на ТВ-приставки, связанные с Badbox 2.0».

Конечно неясно, как Дорт получил доступ к панели управления ботнетом Badbox. Но маловероятно, что существующий аккаунт Дорта просуществует долго: на адреса электронной почты qq.com, указанные на скриншоте панели управления, отправлена информация, а также вопросы о, по всей видимости, мошенническом аккаунте ABCD.