Группа хакеров, связанная с иранскими спецслужбами, взяла на себя ответственность за атаку, направленную на уничтожение данных компании Stryker, глобального производителя медицинских технологий, базирующегося в Мичигане. В новостных сообщениях из Ирландии, крупнейшего центра Stryker за пределами США, говорится, что компания сегодня отправила домой более 5000 сотрудников. Между тем, в автоответчике главного офиса Stryker в США сообщается о чрезвычайной ситуации в здании.

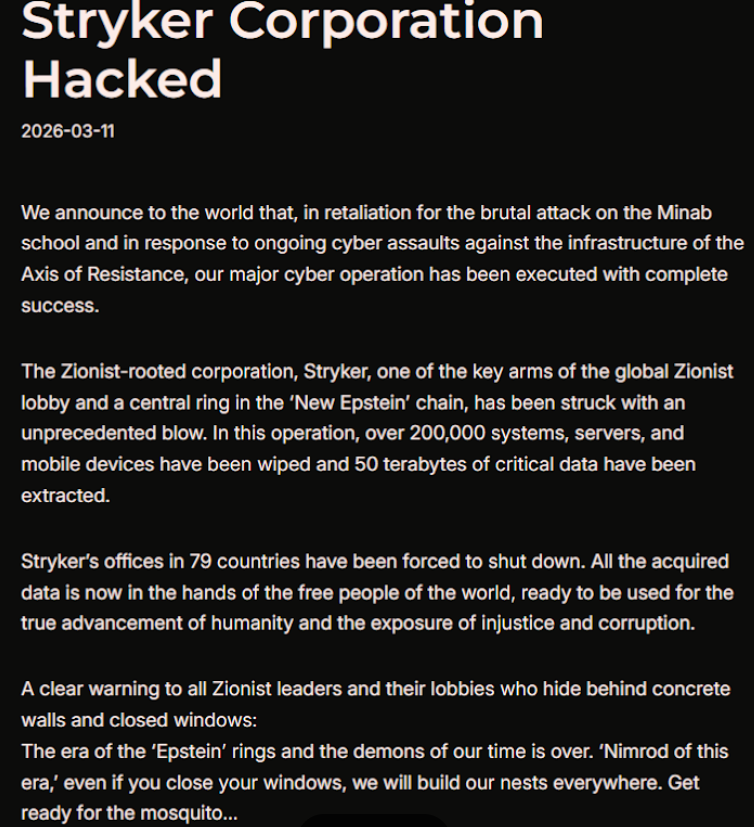

Компания Stryker — производитель медицинского и хирургического оборудования, базирующаяся в Каламазу, штат Мичиган, сообщила о глобальных продажах в размере 25 миллиардов долларов в прошлом году. В длинном заявлении, опубликованном в Telegram, группа хакеров, известная как Handala (или Handala Hack Team), заявила, что офисы Stryker в 79 странах были вынуждены закрыться после того, как группа стерла данные с более чем 200 000 систем, серверов и мобильных устройств.

«Все полученные данные теперь находятся в руках свободных людей всего мира и готовы к использованию для истинного прогресса человечества и разоблачения несправедливости и коррупции», — говорится в части заявления компании Handala.

Группа заявила, что атака ракетами Tomahawk была ответной мерой на ракетный удар 28 февраля по иранской школе, в результате которого погибли по меньшей мере 175 человек, большинство из которых были детьми. Сегодня газета New York Times сообщает , что военное расследование установило — ответственность за смертоносный ракетный удар Tomahawk несут Соединенные Штаты.

Группа Handala была одной из нескольких хакерских групп, недавно описанных компанией Palo Alto Networks , которая связывает её с Министерством разведки и безопасности Ирана (MOIS). По данным Palo Alto, группа Handala появилась в конце 2023 года и считается одной из нескольких онлайн-персон, поддерживаемых Void Manticore , группировкой, связанной с MOIS.

На сайте компании Stryker указано, что в ней работают 56 000 сотрудников в 61 стране. В среду утром в газете Irish Examiner появилось сообщение о том, что сотрудники компании Stryker теперь общаются через WhatsApp, чтобы получать информацию о том, когда они смогут вернуться к работе. В статье цитируется неназванный сотрудник, который заявил, что все устройства, подключенные к сети, отключены, и что

«все, у кого на личных телефонах был установлен Microsoft Outlook, не могут получить доступ к своим данным, так как они удалены».

«Несколько источников сообщили, что системы в штаб-квартире в Корке были «отключены», а данные с устройств Stryker, находящихся у сотрудников, были стерты», — сообщило издание Examiner. «Страницы входа в систему на этих устройствах были испорчены логотипом Handala».

Атаки с использованием вредоносного ПО обычно включают в себя перезапись существующих данных на зараженных устройствах. Однако надежный источник, знакомый с ситуацией и говоривший на условиях анонимности, сообщил KrebsOnSecurity, что в данном случае злоумышленники, по всей видимости, использовали службу Microsoft Intune для отправки команды «удаленное удаление данных» на все подключенные устройства.

Intune — это облачное решение, созданное для ИТ-команд, позволяющее обеспечивать безопасность и соответствие требованиям к данным, а также предоставляющее единую веб-консоль для администрирования, мониторинга и управления устройствами независимо от их местоположения. Связь с Intune подтверждается обсуждением на Reddit, посвященным сбою в работе Stryker, где несколько пользователей, представившихся сотрудниками Stryker, заявили, что им было приказано срочно удалить Intune.

Компания Palo Alto утверждает, что деятельность Handala по взлому и утечке информации в основном сосредоточена на Израиле, и атаками за его пределы, когда это служит конкретным целям. Фирма по обеспечению безопасности сообщила, что Handala также взяла на себя ответственность за недавние атаки на топливные системы в Иордании и израильскую компанию по разведке энергоресурсов.

«Недавние наблюдения носят оппортунистический и „быстрый и нечестный“ характер, с заметным упором на ключевые позиции в цепочке поставок (например, у поставщиков ИТ-услуг и сервисных компаний) для охвата конечных потребителей, за которыми следуют публикации „доказательств“ для повышения доверия и запугивания», — написали исследователи из Пало-Альто.

В манифесте Хандалы, опубликованном в Telegram, компания Stryker была названа «корпорацией с сионистскими корнями», что, возможно, является отсылкой к приобретению компанией израильской компании OrthoSpace в 2019 году.

Компания Stryker является крупным поставщиком медицинского оборудования, и продолжающаяся атака уже затрагивает медицинские учреждения. Один из медицинских работников крупной университетской медицинской системы в США сообщил изданию KrebsOnSecurity, что в настоящее время они не могут заказать хирургические принадлежности, которые обычно закупают у Stryker.

«Это реальная атака на цепочку поставок», — сказал эксперт, пожелавший остаться анонимным, поскольку не был уполномочен общаться с прессой. «Практически каждая больница в США, где проводятся операции, использует их запасы».

Джон Ригги, национальный советник Американской ассоциации больниц (AHA), заявил, что AHA пока не располагает информацией о каких-либо сбоях в цепочке поставок.

«Нам известно о сообщениях о кибератаке на компанию Stryker, и мы активно обмениваемся информацией с больницами и федеральным правительством, чтобы понять характер угрозы и оценить любое воздействие на работу больниц», — говорится в электронном письме Ригги. «На данный момент нам неизвестно о каких-либо прямых последствиях или сбоях в работе больниц США в результате этой атаки. Ситуация может измениться, поскольку больницы будут оценивать услуги, технологии и цепочку поставок, связанные с Stryker, а также в зависимости от продолжительности атаки».

Согласно служебной записке от 11 марта, направленной Институтом систем экстренной медицинской помощи штата Мэриленд, компания Stryker сообщила о том, что некоторые из ее компьютерных систем пострадали от «глобального сбоя в сети». В записке указывается, что в ответ на атаку ряд больниц решили отключиться от различных онлайн-сервисов Stryker, включая LifeNet, который позволяет парамедикам передавать ЭКГ врачам скорой помощи, чтобы пациенты с инфарктом могли ускорить оказание медицинской помощи по прибытии в больницу.

«В качестве меры предосторожности некоторые больницы временно приостановили связь с системами Stryker, включая LIFENET, в то время как другие сохранили связь», — написал Тимоти Чизмар, медицинский директор службы скорой медицинской помощи штата. «Медицинские протоколы скорой помощи штата Мэриленд требуют передачи ЭКГ пациентам с острым коронарным синдромом (или STEMI). Однако, если вы не можете передать 12-канальную ЭКГ в принимающую больницу, вы должны инициировать радиоконсультацию и описать результаты ЭКГ».

Это развивающаяся история. Обновления будут публиковаться с указанием времени.

Обновление, 14:54 по восточному времени: Добавлен комментарий от Ригги и его точка зрения на потенциальную возможность того, что эта атака может обернуться проблемой для цепочки поставок в системе здравоохранения.

Обновление, 12 марта, 7:59 утра по восточному времени: Добавлена информация о сбое, затронувшем онлайн-сервисы компании Stryker.