Большинство фишинговых сайтов представляют собой не более чем статические копии страниц авторизации популярных онлайн-ресурсов, и их часто быстро блокируют активисты, борющиеся со злоупотреблениями, и компании, занимающиеся вопросами безопасности. Но новое скрытное предложение «фишинг как услуга» позволяет клиентам обойти обе эти ловушки: оно использует искусно замаскированные ссылки для загрузки реального веб-сайта целевого бренда, а затем выступает в качестве посредника между жертвой и легитимным сайтом — пересылая имя пользователя, пароль и код многофакторной аутентификации (MFA) жертвы на легитимный сайт и возвращая ему ответы.

Starkiller — это лишь один из нескольких сервисов для киберпреступников, предлагаемых группой злоумышленников, называющей себя Jinkusu, которая поддерживает активный пользовательский форум, где клиенты могут обсуждать методы, запрашивать новые функции и устранять неполадки при развертывании. Одна из дополнительных функций позволяет собирать адреса электронной почты и контактную информацию из скомпрометированных сессий, и, как утверждается, эти данные можно использовать для создания целевых списков для последующих фишинговых кампаний.

Существует бесчисленное множество фишинговых наборов, которые потенциальные мошенники могут использовать для начала атаки, но для успешного их применения требуется определенный уровень навыков в настройке серверов, доменных имен, сертификатов, прокси-сервисов и других повторяющихся технических операций. Но Starkiller динамически загружает реальную копию страницы входа в систему и записывает все, что вводит пользователь, перенаправляя данные с легитимного сайта обратно жертве.

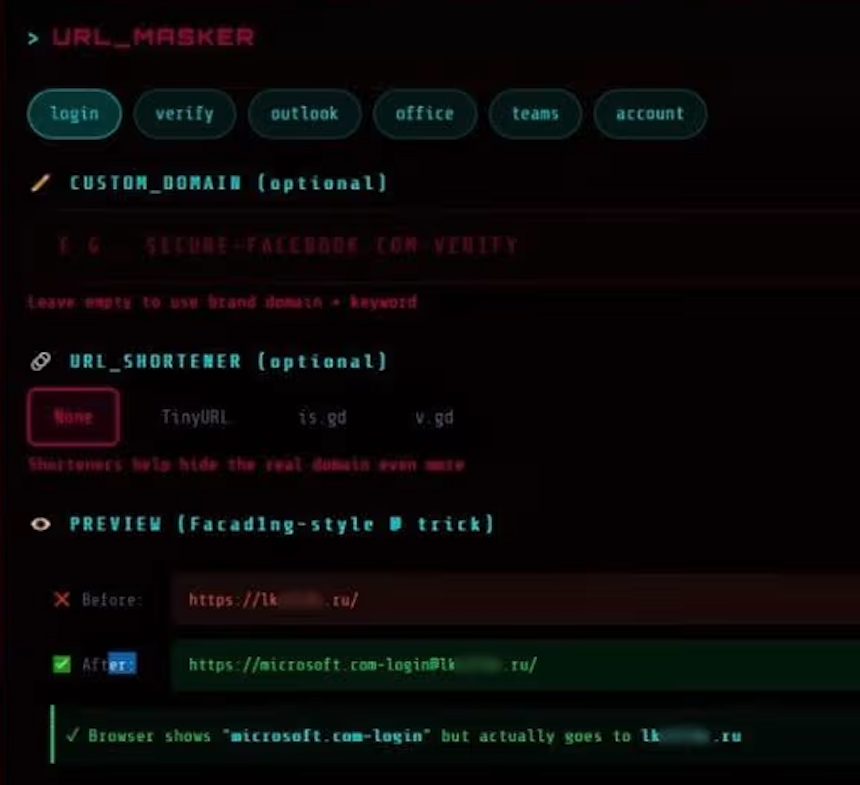

Согласно анализу сервиса Starkiller, проведенному компанией Abnormal AI, он позволяет клиентам выбрать бренд для имитации (например, Apple, Facebook, Google, Microsoft и др.) и генерирует обманчивый URL-адрес, который визуально имитирует легитимный домен, перенаправляя трафик через инфраструктуру злоумышленника.

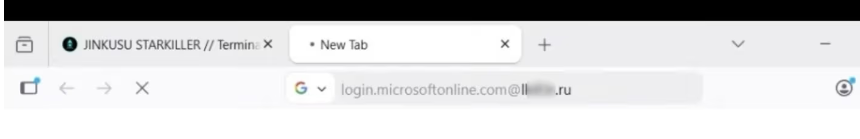

Например, фишинговая ссылка, нацеленная на клиентов Microsoft, выглядит как «login.microsoft.com@[здесь вредоносный/сокращенный URL]». Символ «@» в этой ссылке — старый, но проверенный прием, поскольку все, что находится до символа «@» в URL, считается данными имени пользователя, а настоящая целевая страница — это то, что находится после символа «@». Вот как это выглядит в браузере жертвы:

Как выяснило издание Abnormal, после того, как клиенты Starkiller выбирают URL-адрес для фишинга, сервис запускает контейнер Docker с экземпляром браузера Chrome в безголовом режиме, который загружает реальную страницу входа в систему.

«Затем контейнер действует как обратный прокси-сервер, перенаправляя ввод конечного пользователя на легитимный сайт и возвращая ответы сайта», — написали исследователи Abnormal Кэлли Барон и Пётр Войтыла в своем блоге. «Каждое нажатие клавиши, отправка формы и токен сессии проходят через контролируемую злоумышленником инфраструктуру и регистрируются на каждом этапе».

По словам исследователей, Starkiller, по сути, предоставляет киберпреступникам возможность отслеживать сеансы в режиме реального времени, позволяя им транслировать в прямом эфире экран жертвы во время ее взаимодействия с фишинговой страницей.

«Платформа также включает в себя перехват каждого нажатия клавиши с помощью кейлоггера, кражу cookie-файлов и токенов сессий для прямого захвата учетных записей, геолокационное отслеживание целей и автоматические оповещения в Telegram при поступлении новых учетных данных», — написали они.

«Аналитика кампаний дополняет пользовательский опыт, предоставляя данные о количестве посещений, коэффициентах конверсии и графиках производительности — тот же тип панели показателей, который предлагает легитимная SaaS-платформа [программное обеспечение как услуга]».

Абномал заявил, что сервис также умело перехватывает и передает учетные данные многофакторной аутентификации жертвы, поскольку получатель, перешедший по ссылке, фактически проходит аутентификацию на реальном сайте через прокси-сервер, и любые отправленные токены аутентификации затем пересылаются в легитимный сервис в режиме реального времени.

«Злоумышленник перехватывает полученные в результате сессионные cookie и токены, получая таким образом аутентифицированный доступ к учетной записи», — написали исследователи. «Когда злоумышленники передают весь процесс аутентификации в режиме реального времени, защита многофакторной аутентификации может быть эффективно нейтрализована, несмотря на то, что она функционирует точно так, как задумано».

Starkiller замечательный шаг вперед в развитии фишинга, и его очевидный успех, вероятно, будет скопирован другими предприимчивыми киберпреступниками (при условии, что сервис будет работать так же хорошо, как заявляется). В конце концов, таким образом пользователи фишинга избегают первоначальных затрат и постоянных хлопот, связанных с управлением множеством фишинговых доменов, и это создает проблемы для традиционных методов обнаружения фишинга, таких как блокировка доменов и анализ статических страниц.

Как отметили исследователи из Abnormal, это также значительно снижает порог входа для начинающих киберпреступников.

«Starkiller представляет собой значительное усиление инфраструктуры фишинга, отражающее более широкую тенденцию к коммерциализации инструментов киберпреступности корпоративного типа», — заключает их отчет. «В сочетании с маскировкой URL-адресов, перехватом сессий и обходом многофакторной аутентификации это дает киберпреступникам с низким уровнем квалификации доступ к возможностям атаки, которые ранее были недоступны».